Cookies、Sessions、JWT与PASETO的区别

程序员八哥

2025-01-17 23:33:43

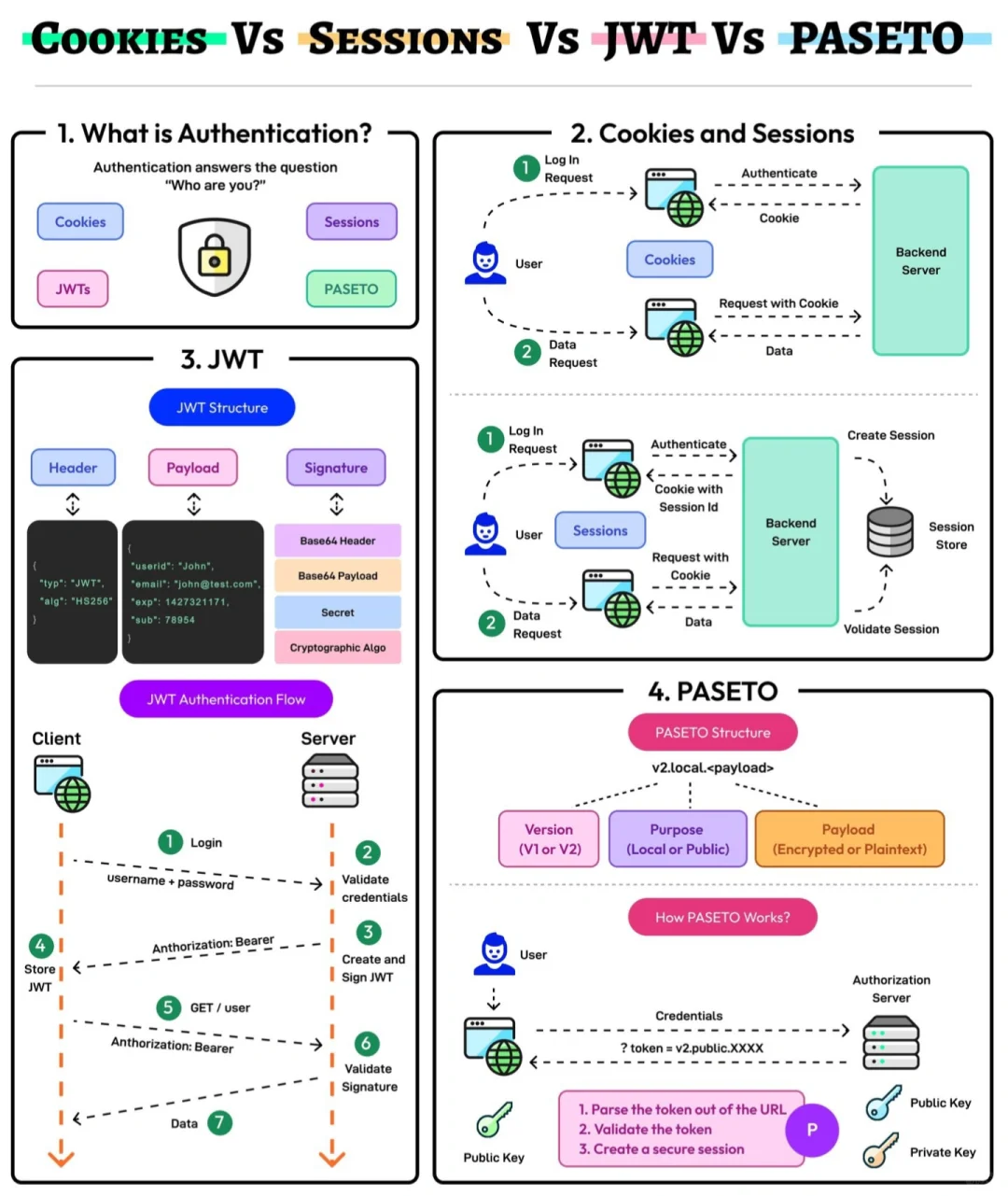

在开发现代应用时,身份认证是绕不开的话题。从最早的 Cookies 到 Sessions,再到如今流行的 JWT 和 PASETO,它们各有优缺点。

什么是身份认证?

身份认证的核心是回答一个问题:“你是谁?”

用户需要通过登录来验证身份,而服务端要确保用户的访问安全。常见的几种认证方式包括 Cookies、Sessions、JWT 和 PASETO。

1. Cookies 和 Sessions:经典方案

• Cookies:

• 用户登录后,服务端生成一个 Cookie,存储在浏览器中。用户每次请求时带上这个 Cookie,服务端校验即可。

• 优点:简单易用,适合小型应用。

• 缺点:仅用于保存少量数据,安全性有限。

• Sessions:

• 服务端会为每个用户创建一个 Session,并存储在服务端(如数据库)。浏览器只保存一个 Session ID 的 Cookie。

• 优点:更安全,支持复杂的用户数据存储。

• 缺点:服务端需要维护 Session 数据,扩展性较差。

2. JWT:新时代的轻量认证

JWT(JSON Web Token)通过自包含的方式实现用户认证:

• 结构:Header(头部)+ Payload(有效负载)+ Signature(签名)。

• 工作原理:登录后生成一个 Token,客户端保存。每次请求时附带这个 Token,服务端只需校验签名即可,无需存储状态。

• 优点:

• 无状态(Stateless),服务端不需要存储用户信息。

• 易于跨服务使用(适合微服务架构)。

• 缺点:

• Token 不能撤销,一旦泄露,容易造成安全风险。

• Payload 数据较大,传输性能较低。

3. PASETO:JWT 的升级版

PASETO(Platform Agnostic Security Token)旨在解决 JWT 的安全缺陷:

• 区别:PASETO 默认更安全(防止不当使用算法),支持加密和明文两种方式。

• 特点:

• 更简洁,避免复杂的加密算法漏洞。

• 适合对安全性要求更高的系统。

怎么选?

• 小型应用:Cookies 或 Sessions

• 微服务架构:JWT

• 安全敏感场景:PASETO

0

阅读:0